La ciberseguridad debe ser una capacidad que aporte en la continuidad de las empresas, siendo un apoyo en la maximización de sus utilidades, garantía de continuidad y viabilidad operativa.

Por lo anterior, hemos optado por llevar a nuestros clientes una visión que permita comprender y mejorar su postura cibernética desde una visión amplia.

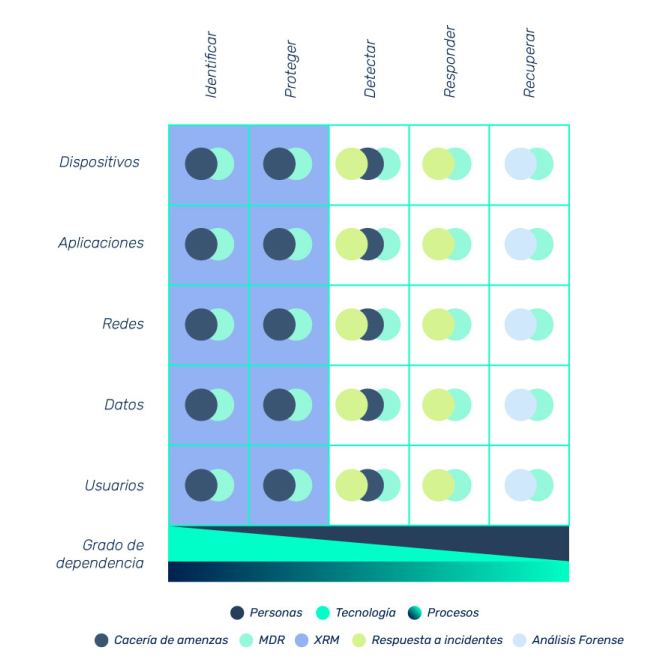

Todas nuestras capacidades están agrupadas a la interacción resultante de dos dimensiones:

Funciones de defensa:

Gobernar, Identificar, proteger, detectar, responder, recuperar.

Capas de seguridad:

Usuarios, Datos, Redes, Aplicaciones, Dispositivos.

Procesos

Acompañamos a nuestros clientes con servicios que fortalecen los procesos de las organizaciones a partir de consultorías, análisis, entrenamientos y personal de apoyo con los más altos estándares internacionales:

Análisis GAP ISO 27001 / ISO27005

Definición y/o implementación SGSI / BCP / BCP-DRP

Ciso como servicio

Concientización

RESEÑAS

Empresa del Sector Gobierno

«CCD conformada por un equipo humano competente, enfocado en satisfacer las necesidades del cliente, y en quienes priman valores como: responsabilidad, respeto, compromiso, y proactividad; ¡Gracias por el constante y oportuno respaldo que hemos recibido durante el tiempo de relación comercial»

Empresa del Sector Solidario

«Quería expresar mi agradecimiento por todo el apoyo brindado en el proyecto de vulnerabilidades. Me sentí muy satisfecho con el trabajo realizado en conjunto.»

Empresa del Sector Defensa

«La herramienta de FireEye (Trellix) ha ayudado en gran parte en la detección de los diferentes tipos de malware, en especial la detección y bloqueo de ataques de ransomware. De igual forma en la detección de IPS de Comando y Control. En cuestiones de soportes, han sido muy eficientes, a la hora de dar respuesta ante un incidente, en el año 2023 la empresa CCD han demostrado un gran compromiso con su servicio»

Empresa del Sector Educativo

«La Universidad se ha beneficiado ganando más visibilidad y contando con una gestión especializada y detallada de los eventos y posibles incidentes de seguridad, minimizando así el número de falsos positivos y focalizando los esfuerzos de atención y remediación en los activos realmente afectados»

Personas

- Descubrir atacantes activos antes de que materialicen impacto.

- Identificar TTPs avanzadas y técnicas de evasión.

- Reducir drásticamente los tiempos de detección y respuesta.

Basado en el Risk Management Framework (RMF) del NIST y el enfoque CTEM, XRM integra conocimiento experto y tecnologías líderes para:

- Priorizar riesgos según impacto real en el negocio.

- Reducir la carga operativa y el ruido técnico.

- Facilitar decisiones ejecutivas claras y medibles.

- Automatización de detección y respuesta impulsada por IA.

- Inteligencia de amenazas integrada al ciclo operativo.

- Análisis de comportamiento para detectar ataques sin firma.

- Respuesta guiada por expertos, no solo alertas.

- Detectar abuso de marca y campañas activas de fraude.

- Identificar actores y TTPs dirigidas a la organización.

- Ejecutar acciones de contención y “takedown” de forma oportuna.

- Experiencia en incidentes reales.

- Herramientas líderes de análisis y contención.

- Acompañamiento técnico y estratégico durante todo el proceso.

- Investigación de ataques informáticos.

- Casos sensibles de origen interno.

- Laboratorio especializado en dispositivos móviles.

Tecnología

Nuestra promesa es dar soluciones a dolores existentes, en riesgos reales, siempre procurando que el riesgo residual sea lo más cercano a cero. Por esto hemos clasificado cada solución tecnológica dentro de cada capa de seguridad donde tiene mayor impacto.

DISPOSITIVOS

Infraestructura tecnológica de la organización (estaciones de trabajo, servidores, equipos de red, equipos móviles)

- EDR (Endpoint Detection and Response)

- MME (Mobile Device Management)

- Gestión de vulnerabilidades

- Análisis de inventario

APLICACIONES

Software que soporta la misión de las empresas

- WAAP (Web Application and API Protection)

- Análisis de Código estático y dinámico

- Secure Web Gateway

- CASB (Cloud Access Security Broker)

- Email Security

- PX Forensic (Post-Exploitation Forensic)

- CNAPP (Cloud-Native Application Protection Platform)

REDES

Sistemas de interconexión a nivel interno y externo

- Protección Perimetral (NG Firewall)

- IPS (Intrusion Prevention System)

- Microsegmentación

- Balanceadores de Carga

- DNS Security

- ZTNA (Zero Trust Network Access)

- Anti DDoS

- Análisis de comportamiento de red

- NAC

INFORMACIÓN

Datos digitales, registros, archivos, documentos o cualquier forma de contenido digital que puede ser almacenado, procesado o transmitido a través de sistemas informáticos y redes.

- DLP Cloud/on Prem (Data Loss Prevention)

- Data Security

- PAM (Privileged Access Management)

- IAM (Identity and Access Management)

- Huella digital

USUARIO

Personas o entidades que interactúan con sistemas informáticos, redes y recursos digitales.

- Protección Perimetral (NG Firewall)

- IPS (Intrusion Prevention System)

- Microsegmentación

- Balanceadores de Carga

- DNS Security

- ZTNA (Zero Trust Network Access)

- Anti DDoS

- Análisis de comportamiento de red

- NAC

Suscríbete a nuestro Boletín Informativo

Periódicamente publicamos un boletín donde podrás conocer más sobre tecnologías, como enfrentar problemáticas de seguridad, desafíos y capacitaciones especializadas.

Si deseas recibir información, por favor regístrate.

Cacería Proactiva de Amenazas

Cacería Proactiva de Amenazas XRM Extended Risk Management

XRM Extended Risk Management MDR Managed Detection and Response

MDR Managed Detection and Response  Protección de marca

Protección de marca Respuesta a incidentes

Respuesta a incidentes